Stories

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

الدفاع الروسية: تسجيل أكثر من 23 ألف خرق أوكراني لهدنة عيد النصر منذ 8 مايو

![الدفاع الروسية: تسجيل أكثر من 23 ألف خرق أوكراني لهدنة عيد النصر منذ 8 مايو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تقرير أوكراني: ترامب يضغط على زيلينسكي لقبول تنازلات إقليمية بشأن دونباس

![تقرير أوكراني: ترامب يضغط على زيلينسكي لقبول تنازلات إقليمية بشأن دونباس]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية تعلن تسجيل 16 ألف خرق أوكراني لهدنة عيد النصر وتؤكد التزامها بها

![الدفاع الروسية تعلن تسجيل 16 ألف خرق أوكراني لهدنة عيد النصر وتؤكد التزامها بها]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الكرملين: زيارة مرتقبة لمبعوث ترامب وجاريد كوشنر إلى روسيا

![الكرملين: زيارة مرتقبة لمبعوث ترامب وجاريد كوشنر إلى روسيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الاستخبارات الأوكرانية تجند القاصرين في حربها المعلوماتية

![الاستخبارات الأوكرانية تجند القاصرين في حربها المعلوماتية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لافروف: نظام كييف يفتقر للأهلية التفاوضية وتاريخه حافل بنقض العهود

![لافروف: نظام كييف يفتقر للأهلية التفاوضية وتاريخه حافل بنقض العهود]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![إسرائيل تواصل غاراتها على لبنان]()

إسرائيل تواصل غاراتها على لبنان

RT STORIES

9 قتلى و10 جرحى بينهم مسعفون في غارات إسرائيلية على جنوب لبنان

![9 قتلى و10 جرحى بينهم مسعفون في غارات إسرائيلية على جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الرئيس اللبناني يبحث مع السفير الأمريكي الاستعدادات للاجتماع الثلاثي في واشنطن

![الرئيس اللبناني يبحث مع السفير الأمريكي الاستعدادات للاجتماع الثلاثي في واشنطن]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي يعلن تعطل مروحية له في جنوب لبنان كانت تجلي الجرحى

![الجيش الإسرائيلي يعلن تعطل مروحية له في جنوب لبنان كانت تجلي الجرحى]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سلام يعلن عن اتفاق مع مفوضية حقوق الإنسان للتحقيق بجرائم الحرب الإسرائيلية بلبنان

![سلام يعلن عن اتفاق مع مفوضية حقوق الإنسان للتحقيق بجرائم الحرب الإسرائيلية بلبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لبنان: إسرائيل خرقت وقف إطلاق النار 1700 مرة خلال 21 يوما

![لبنان: إسرائيل خرقت وقف إطلاق النار 1700 مرة خلال 21 يوما]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي يعلن مقتل جندي في اشتباكات قرب الحدود مع لبنان

![الجيش الإسرائيلي يعلن مقتل جندي في اشتباكات قرب الحدود مع لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![إسرائيل تواصل غاراتها على لبنان]() إسرائيل تواصل غاراتها على لبنان

إسرائيل تواصل غاراتها على لبنان

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

تاريخ جديد في كرة القدم.. إيتا أول امرأة تحقق الفوز بفريق رجالي في الدوريات الخمس الكبرى

![تاريخ جديد في كرة القدم.. إيتا أول امرأة تحقق الفوز بفريق رجالي في الدوريات الخمس الكبرى]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بعد تصريحاتها الساخرة.. الزمالك يصعد ضد ياسمين عز (فيديو)

![بعد تصريحاتها الساخرة.. الزمالك يصعد ضد ياسمين عز (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أول تعليق لفليك بعد التتويج أمام ريال مدريد (فيديو)

![أول تعليق لفليك بعد التتويج أمام ريال مدريد (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رد فعل لاعبي ريال مدريد تجاه فليك بعد الخسارة أمام برشلونة (فيديو)

![رد فعل لاعبي ريال مدريد تجاه فليك بعد الخسارة أمام برشلونة (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شاهد.. رد فعل ميسي بعد فوز برشلونة على ريال مدريد (صورة)

![شاهد.. رد فعل ميسي بعد فوز برشلونة على ريال مدريد (صورة)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

هل يسير على خطى والده؟.. ريال مدريد يحسم مصير كريستيانو جونيور "وريث الدون"

![هل يسير على خطى والده؟.. ريال مدريد يحسم مصير كريستيانو جونيور "وريث الدون"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ليفربول يستقر على خليفة آرني سلوت ويتخذ أول خطوة لتحقيقه

![ليفربول يستقر على خليفة آرني سلوت ويتخذ أول خطوة لتحقيقه]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

بريطانيا وفرنسا ترسلان قطعا بحرية إلى مضيق هرمز تزامنا مع قمة دفاعية دولية غدا

![بريطانيا وفرنسا ترسلان قطعا بحرية إلى مضيق هرمز تزامنا مع قمة دفاعية دولية غدا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"الوصايا العشر".. المرشد الإيراني يحدد ثوابت طهران في الخليج ومضيق هرمز

!["الوصايا العشر".. المرشد الإيراني يحدد ثوابت طهران في الخليج ومضيق هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

عبور ناقلة نفط عراقية مضيق هرمز بالتنسيق مع إيران

![عبور ناقلة نفط عراقية مضيق هرمز بالتنسيق مع إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

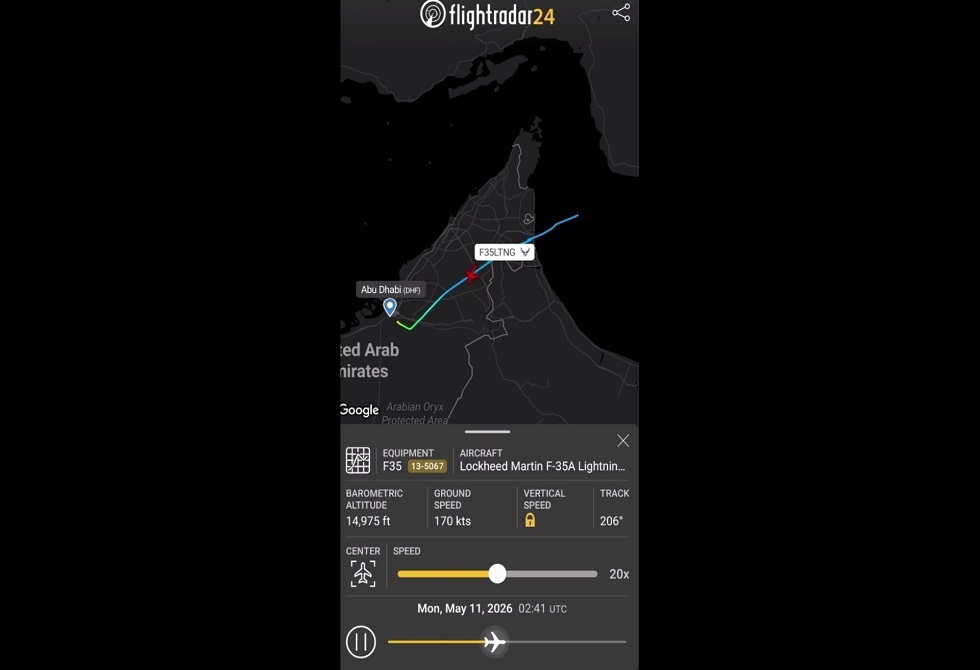

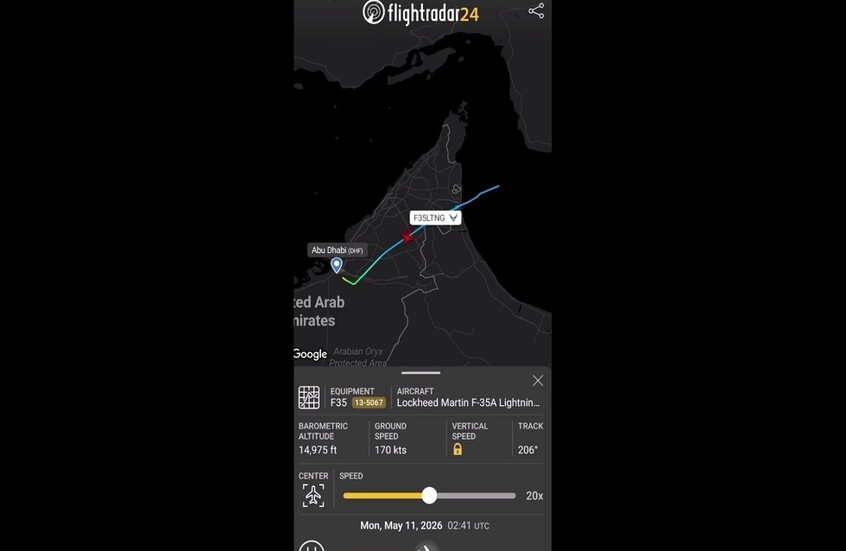

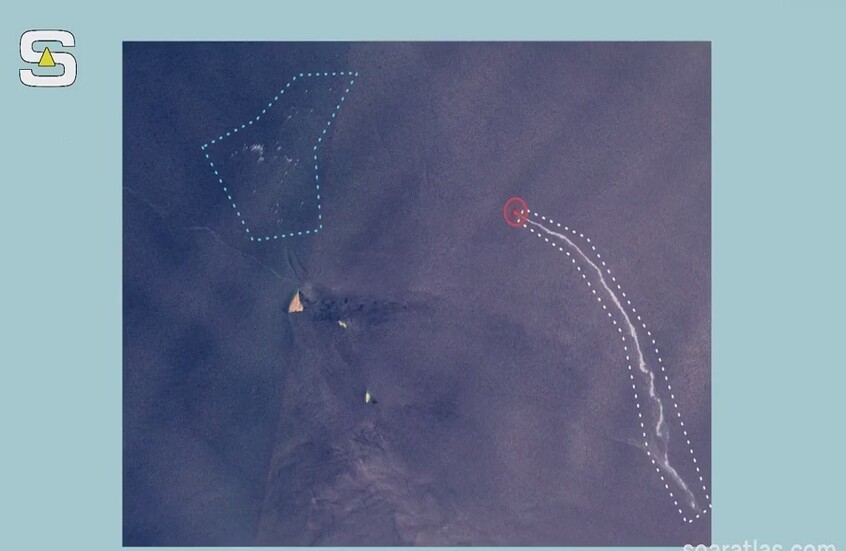

خلال 24 ساعة هبوط اضطراري ثان لمقاتلة إف 35 أمريكية بقاعدة الظفرة في الإمارات (فيديو)

![خلال 24 ساعة هبوط اضطراري ثان لمقاتلة إف 35 أمريكية بقاعدة الظفرة في الإمارات (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"أرامكو" تكشف عن خط النفط الذي خفف آثار الصدمة وقيود الشحن عبر مضيق هرمز

!["أرامكو" تكشف عن خط النفط الذي خفف آثار الصدمة وقيود الشحن عبر مضيق هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تعرض سفينة كورية جنوبية لهجوم في مضيق هرمز

![تعرض سفينة كورية جنوبية لهجوم في مضيق هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

![فيديوهات]()

فيديوهات

RT STORIES

شاهد.. سواحل الأرجنتين مغطاة بزبد البحر بسبب إعصار قوي

![شاهد.. سواحل الأرجنتين مغطاة بزبد البحر بسبب إعصار قوي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة اصطدام طائرة برجل متسلل إلى مدرج مطار دنفر الدولي في كولورادو

![لحظة اصطدام طائرة برجل متسلل إلى مدرج مطار دنفر الدولي في كولورادو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بالأغاني والرقصات التقليدية.. استقبال حافل لإيمانويل ماكرون لدى وصوله إلى كينيا

![بالأغاني والرقصات التقليدية.. استقبال حافل لإيمانويل ماكرون لدى وصوله إلى كينيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رئيس لاوس يزور المتحف المركزي للقوات المسلحة الروسية في موسكو

![رئيس لاوس يزور المتحف المركزي للقوات المسلحة الروسية في موسكو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

البحرية المكسيكية تضبط زورقا محملا بالكوكايين بعد مطاردة في المحيط الهادئ

![البحرية المكسيكية تضبط زورقا محملا بالكوكايين بعد مطاردة في المحيط الهادئ]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

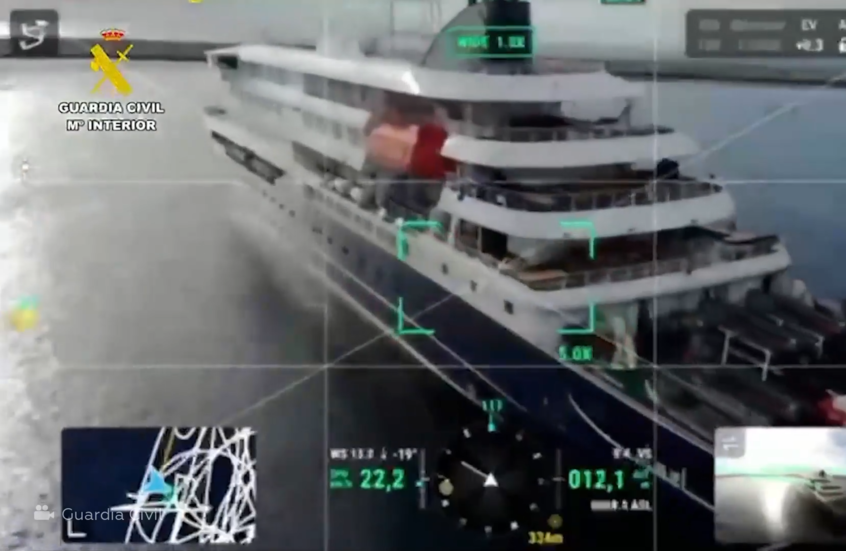

إجلاء أول ركاب السفينة الموبوءة بفيروس هانتا في ميناء تينيريفي

![إجلاء أول ركاب السفينة الموبوءة بفيروس هانتا في ميناء تينيريفي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![فيديوهات]() فيديوهات

فيديوهات

3 علامات تدل على اختراق أجهزتك الذكية سرا

تحذر شعبة الجرائم الإلكترونية التابعة لمكتب التحقيقات الفيدرالي (FBI) مستخدمي الأجهزة الذكية من تعرض أجهزتهم للاختراق والاستغلال في هجمات إلكترونية دون علمهم.

ويشير مركز شكاوى الجرائم عبر الإنترنت التابع للمكتب (IC3) إلى أن القراصنة يستهدفون بشكل متزايد أجهزة "إنترنت الأشياء" (IoT)، مثل:

- أجهزة التلفاز الذكية.

- كاميرات المراقبة.

- منظمات الحرارة.

- الثلاجات.

- أجهزة تتبع اللياقة.

- ألعاب الأطفال.

وتكمن خطورة هذه الهجمات في تحويل الأجهزة المخترقة إلى جزء من شبكة "بوت نت" (Botnet)، وهي شبكة سرية من الأجهزة التي يسيطر عليها القراصنة عن بُعد، لاستخدامها في:

- تنفيذ هجمات إلكترونية.

- تمرير حركة إنترنت خبيثة.

- إخفاء المصدر الحقيقي للهجمات.

اختراق آلاف الأجهزة حول العالم لصنع سلاح سيبراني غير مسبوق

كيف يتم الاختراق؟

لا يعتمد القراصنة دائما على التصيد الإلكتروني أو الروابط المشبوهة، بل يستغلون ثغرات مباشرة، أبرزها:

- كلمات المرور الافتراضية الضعيفة (مثل: admin / 1234).

- إهمال تحديث البرمجيات والأنظمة.

- ثغرات أمنية غير مكتشفة تُعرف بـ"ثغرات اليوم الصفري" (Zero-day).

علامات تدل على اختراق جهازك

حدد الخبراء 3 مؤشرات رئيسية ينبغي الانتباه لها:

- ارتفاع استهلاك البيانات بشكل غير طبيعي نتيجة نشاط خفي للجهاز في إرسال واستقبال البيانات.

- زيادة مفاجئة في فاتورة الإنترنت خاصة مع وجود رسوم على الاستهلاك المرتفع.

- بطء الأجهزة أو ضعف شبكة "واي فاي" بسبب استهلاك البرمجيات الخبيثة لموارد الجهاز (المعالج، الذاكرة، النطاق الترددي).

وتتم هذه الأنشطة عبر اتصال الإنترنت وعنوان IP الخاص بالمستخدم، ما يسمح للمخترقين بإخفاء هويتهم واستخدام شبكة الضحية كوسيط لعملياتهم.

كيفية حماية الأجهزة:

- تغيير كلمات المرور الافتراضية فورا.

- تثبيت التحديثات الأمنية بشكل مستمر.

- مراقبة استهلاك البيانات بشكل دوري.

المصدر: ديلي ميل

إقرأ المزيد

هاكر ينفي ادعاءاته باختراق بيانات تطبيق Мах الروسي

ذكرت وكالة "تاس" الروسية أحد قراصنة الإنترنت، والذي ادعى سابقا اختراق قاعدة بيانات تطبيق Мах، تراجع عن أقواله وأكد عدم وجود أي تسريب للبيانات.

هل هاتفك مخترق؟.. 5 علامات تحذيرية تكشف خطر التجسس

كشف خبير تقني عن خمس علامات تحذيرية قد تشير إلى أن شخصا ما يتجسس عليك عبر هاتفك.

إعداد خفي في "واي فاي" قد يعرّض هاتفك للاختراق

حذر خبراء في التكنولوجيا من أن تفعيل ميزة "الانضمام التلقائي" (Auto-Join) عبر "واي فاي" في أجهزة "آيفون" قد يعرّض المستخدمين لمخاطر أمنية كبيرة.

التعليقات